生成秘钥

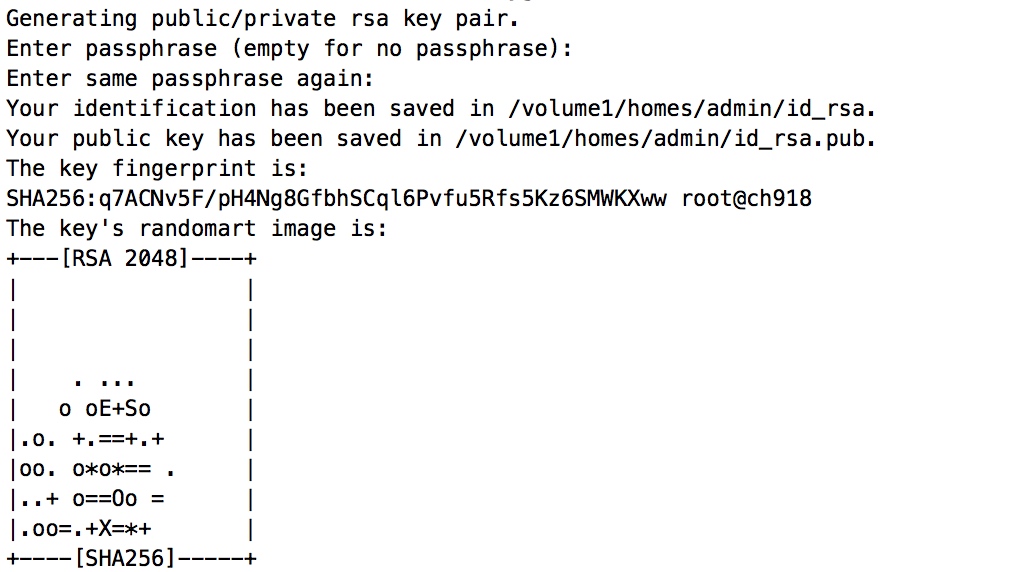

使用NAS生成

切换到root用户下使用命令

ssh-keygen -f /volume1/homes/admin/id_rsa

id_rsa 为私钥(客户端用,下载到本地)

id_rsa.pub为公钥(服务器用)

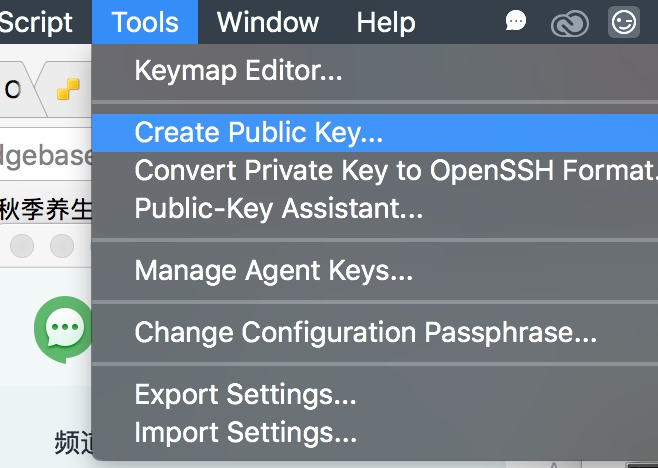

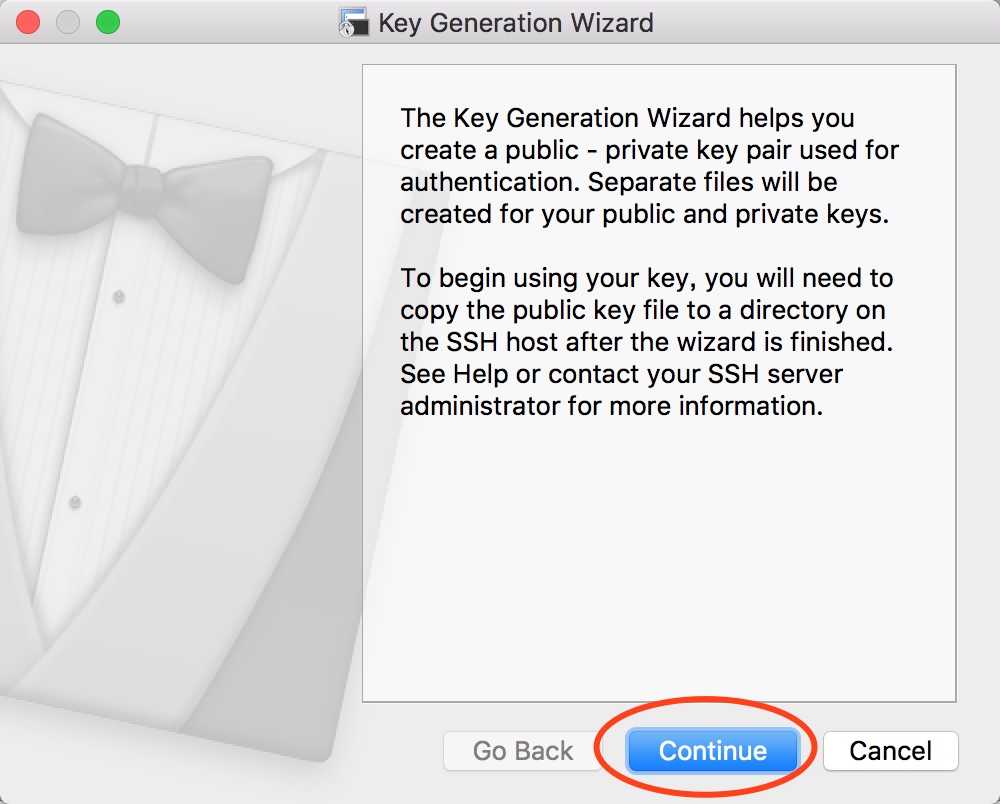

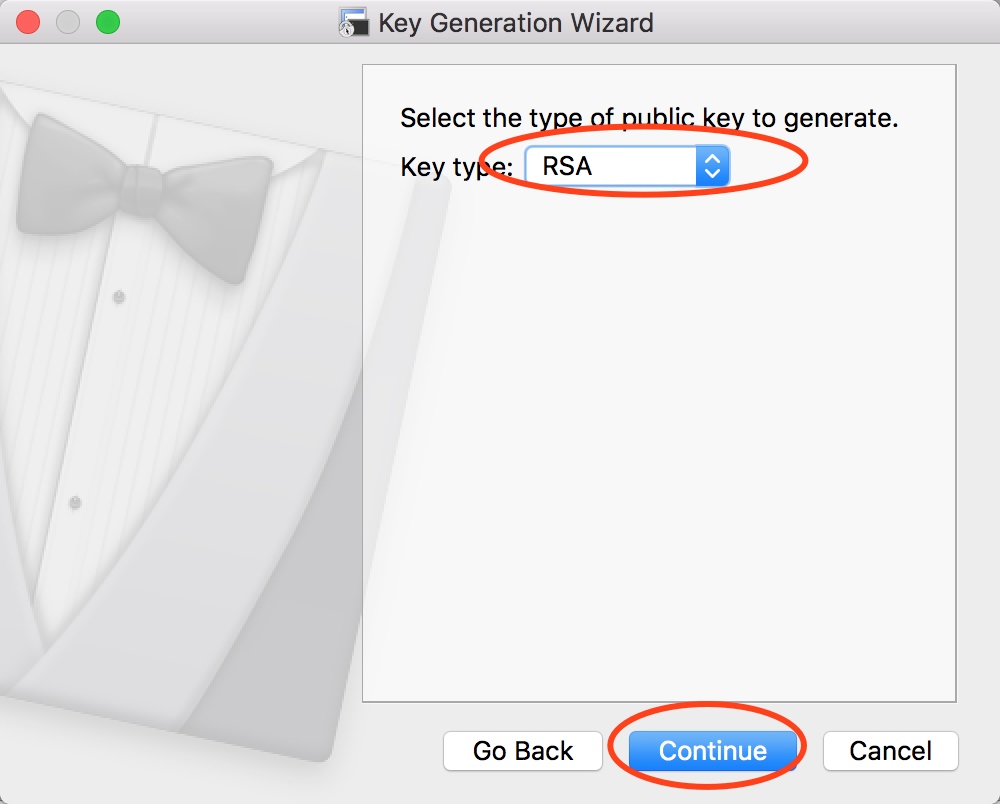

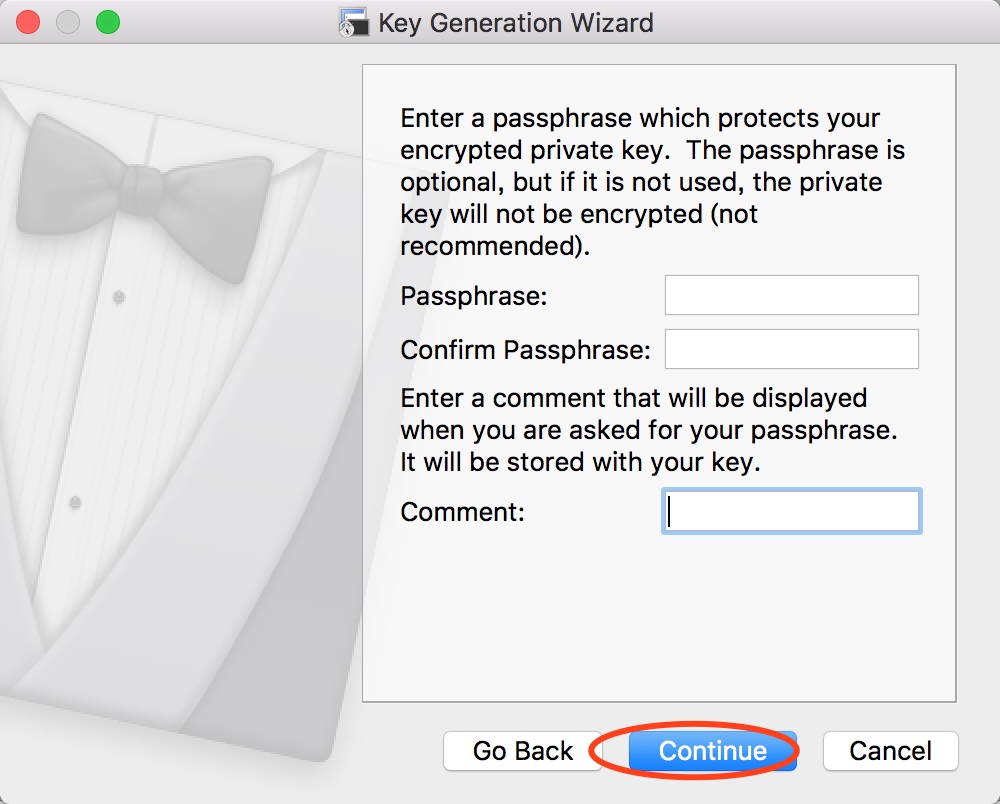

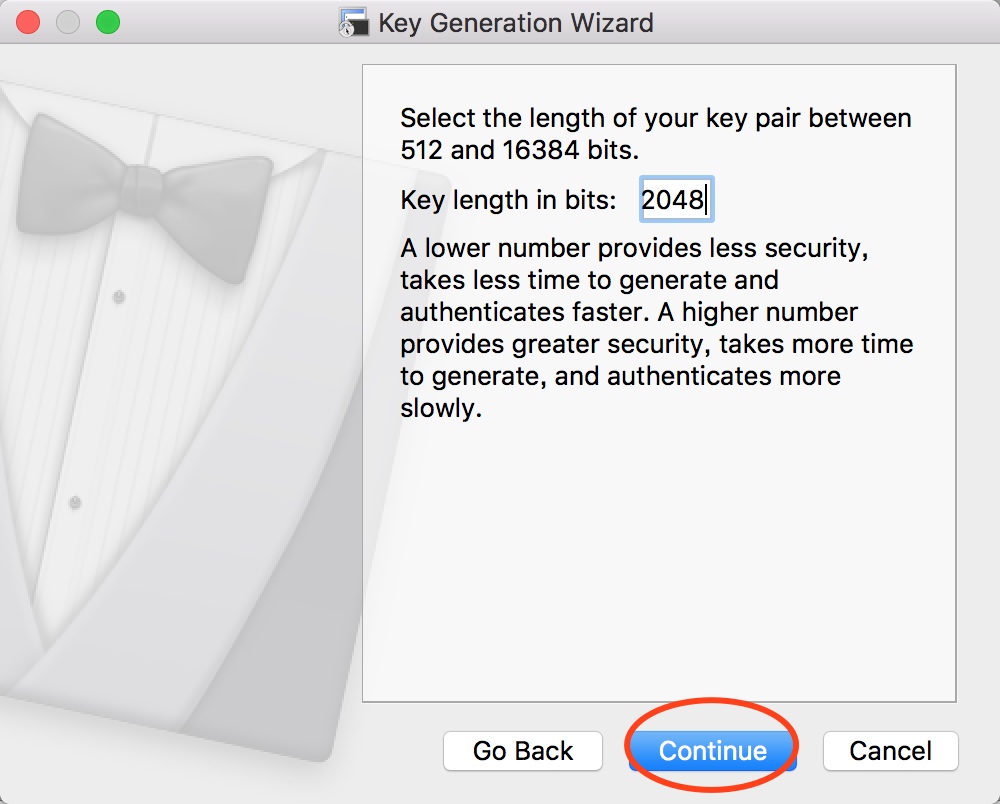

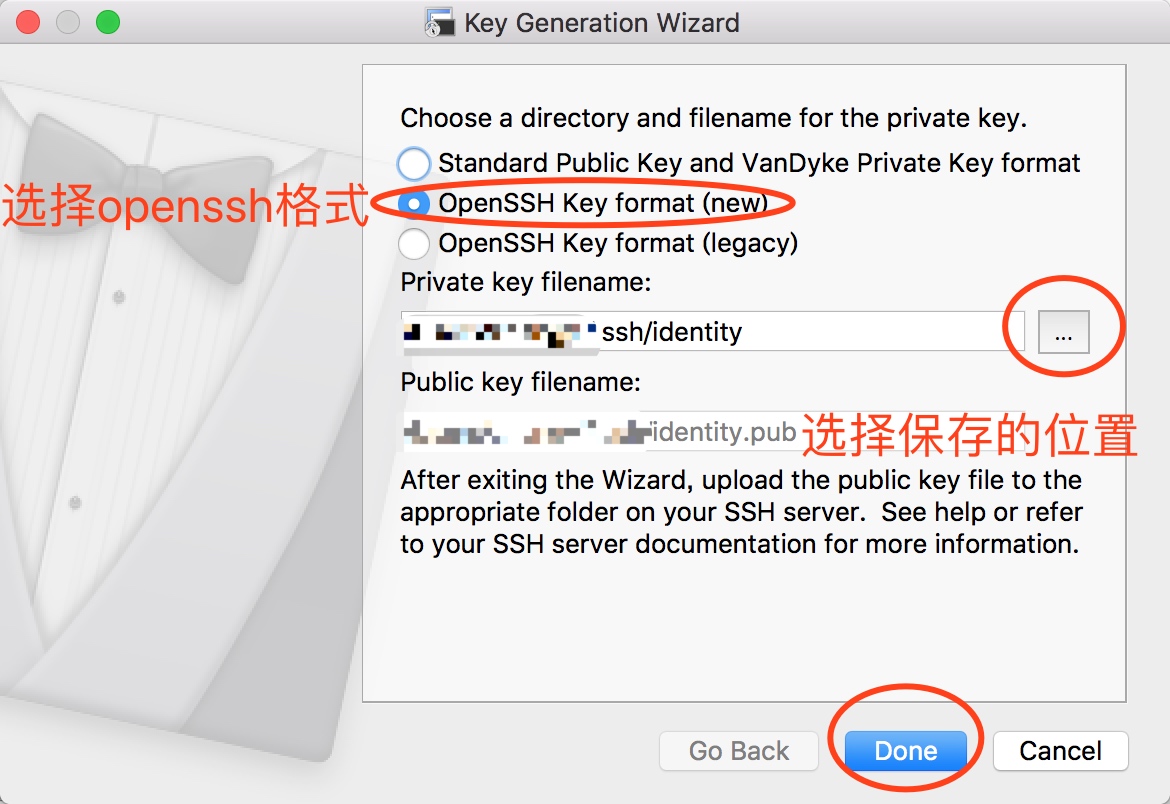

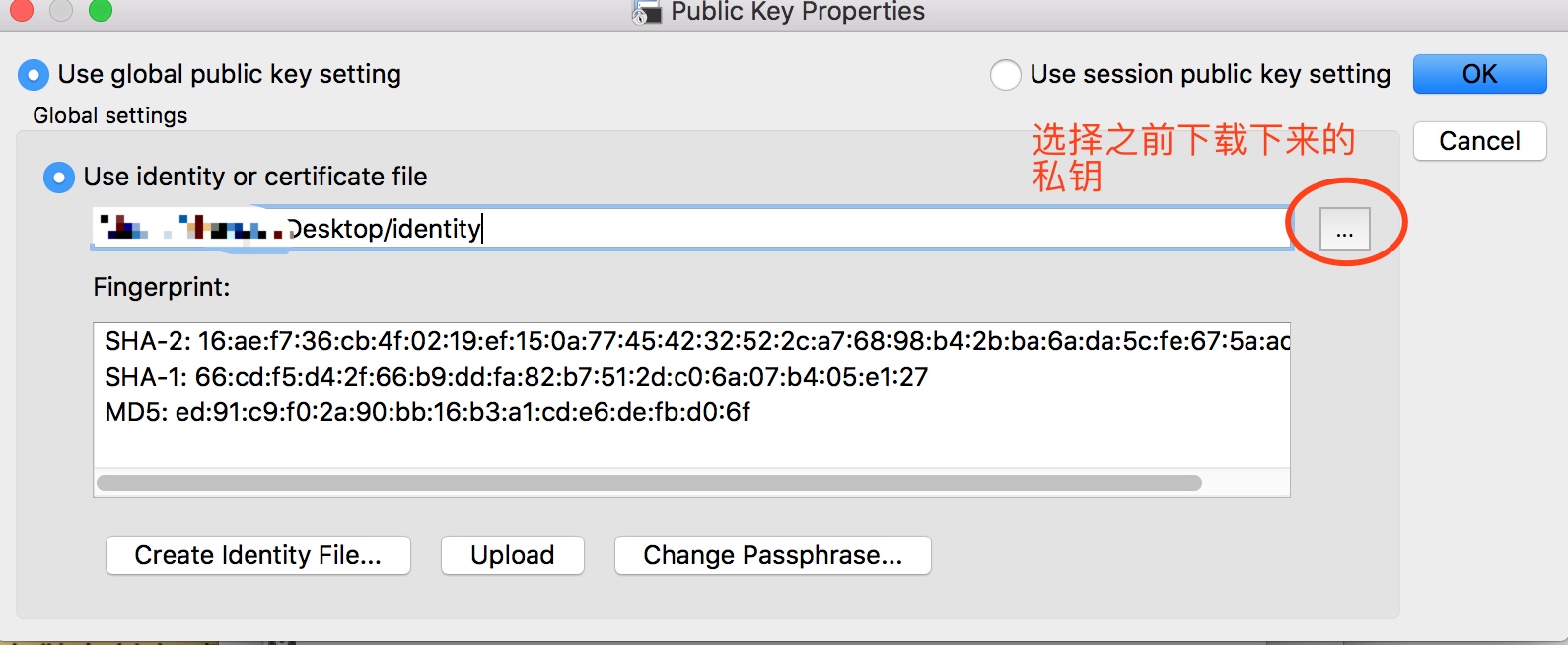

使用客户端生成使用CRT

identity为私钥(客户端用)

identity.pub为公钥 (服务器用)

将identity.pub上传到/volume1/homes/admin/下

修改秘钥

配置root使用秘钥登录

在root目录下新建文件夹 .ssh

mkdir /root/.ssh

切换到root目录下

cd /root/

写入公钥文件

客户端生成

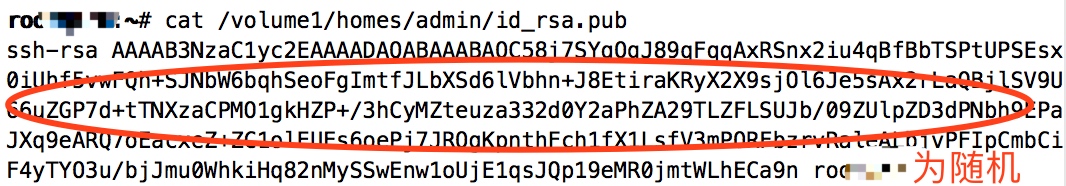

检查秘钥

cat /volume1/homes/admin/id_rsa.pub

cat /volume1/homes/admin/id_rsa.pub >> /root/.ssh/authorized_keys

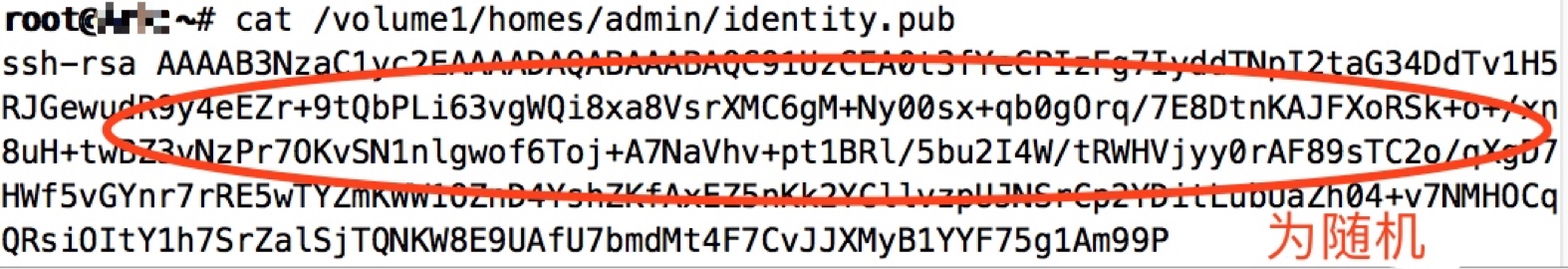

CRT生成

cat /volume1/homes/admin/identity.pub

cat /volume1/homes/admin/identity.pub >> /root/.ssh/authorized_keys

赋予权限

到root目录下

cd /root/

分别赋予root目录权限,.ssh文件夹权限,authorized_keys权限

chmod 711 .

chmod 711 .ssh/

chmod 711 .ssh/authorized_keys

chown root .ssh/

chown root .ssh/authorized_keys

检查是否可以通过秘钥的登录

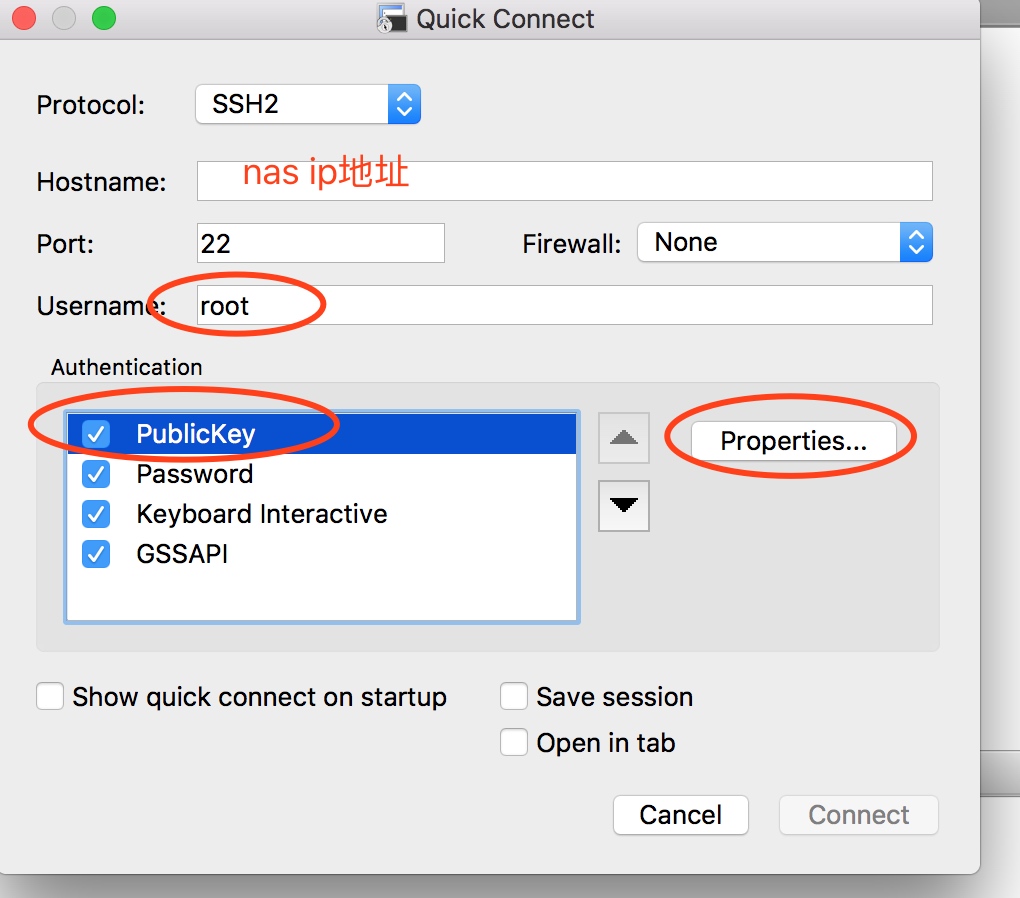

使用crt

可以直接登录说明配置成功

其他用户使用key登录

生成步骤与root方式一致

修改秘钥

这里以test用户来举例

注意!普通用户只能使用秘钥登录sftp

cd /volume1/homes/test/

mkdir /volume1/homes/test/.ssh

创建公钥验证文件

cat /volume1/homes/admin/identity.pub >> /volume1/homes/test/.ssh/authorized_keys

赋予权限

chmod 711 -R /root/.ssh

修改秘钥

重新生成一组公钥和私钥,将公钥内容直接写入/volume1/homes/test/.ssh/authorized_keys

注意,如果替换秘钥需要重新赋予authorized_keys权限

私钥直接替换

可以直接登录

使用命令修改账号密码

注意root用户才能使用以下命令修改密码

synouser --setpw username newpasswd

举例,将test用户密码改成123456

synouser --setpw test 123456